🥶 DMAIC: как система ценности для оптимизации

Мы с тобой же не только за ИБ можем поговорить, но и как выживать с разработчиками и при этом понимать "варку кухни". На фоне этого мы можем использовать эти методы в своих целях и развивать то, что мы создаем как свое детище. Перекладывай кейс на свою работу, например тебе надо влезть и пофиксить проблемки, посмотреть "отчет за грешки" и как он пофиксился.

Поговорим давай про систему для оркестрации хауса ИБ в процессах разработчиков. Я часто использую в своих выражениях обороты связанные с профильными штуками. Мы же с вами все имеем профессиональную деформацию, вот и я в свое время получив сертификацию DASA DevOps Product Manager начал обращать больше внимание на это.

В процессах разработки и отработке уязвимостей часто слышу:

- «Надо оптимизировать пайп, он с тормозами катится»

- «Снизить фолсы иначе снова будут вопросы»

- «Эти уязвимости не эксплуатируются, докажи нам»

- «Давай в технический долг и потом разберем»

- «Зачем нам этим заниматься? Мы же обновляемся»

- «Памагите» (😂)

Это возникает в следствии отсутствия структуры и какой либо

стандартизации. Даавайте смотреть на процесс стандартизации не как с точки зрения регулятора и переживать за это слово, а обратим внимание на то, что это может быть полезно, если у всех будет похожий подход.

Когда нет структуры, такие задачи превращаются в бесконечный рефакторинг ради рефакторинга, ну то есть "работа ради работы. На фоне этого нам надо оптимизировать бизнес-процессы, повысить качество и эффективность, а также минимизировать издержки.

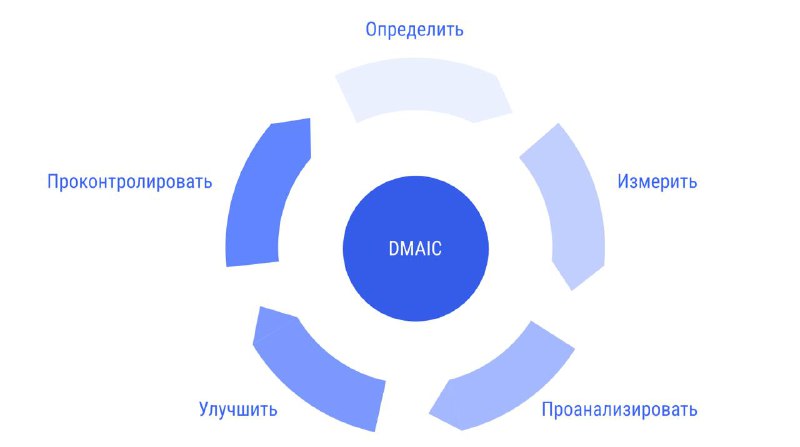

Следовательно, DMAIC

Подход, используемый в управлении производством. Он позволяет последовательно решать проблемы и совершенствовать бизнес-процессы с помощью количественно-качественных метрик. Проверенная модель из Lean Six Sigma, которую можно отлично применять в DevSecOps.

Модель:

D — Define (Определить) - сначала формулируем проблему и цель. Например: “сократить ложные срабатывания SAST на 30% без потери покрытия”

M — Measure (Измерить) - собираем данные: частота, время на разбор, доля покрытия уязвимостей к кодовой базе, количество порождаемых уязвимостей и тд

A — Analyze (Проанализировать) - находим первопричины, где точка сбоя — инструмент, конфигурация, процесс триажа или вовсе человеческий фактор и тд

I — Improve (Улучшать) - внедряем изменения: обновляем правила, автоматизируем, добавляем callback-actions, оптимизируем job анализаторов, пишем политики, модернизируем пайплайн и тд

C — Control (Контроль) - фиксируем результат: дашборды, алерты, регулярные ревью и тд. Улучшение не считается успешным, если его нельзя повторить и поддерживать, а также важна его постоянная обкатка.

Итого: это фактически подход к разрешению проблем, то есть ценность для оркестрации хаоса со стороны ИБ. Это когда мы куда то пришли и нам надо повысить безопасность продукта (мы же понимаем, что тулами только не решим).

DMAIC однозначно отвечает и демонстрирует, что конкретно изменилось. Следовательно, каждый участник команды в курсе, что именно происходит. По итогу все решения и завершенные процессы обобщаются, а это уже помогает беспрепятственно переходить к следующему этапу. Так вы четко отслеживаете последствия и решаете актуальные задачи.

DMAIC помогает переводить улучшения из «кажется, стало лучше» в измеримую практику. Работает для чего угодно: от настройки пайплайнов до зрелости AppSec-процессов.

#pmi #devsecops #riskanalys #roadmap